Virus in der ZahnArztPraxis – EDV epidemisch lahmgelegt

Das ist mein Claim in den letzten Tagen. Viele meiner Praxen kämpfen zur Zeit gegen diesen „Lahmleg-Erpresser“-Virus. Dateien, die verschlüsselt sind. Systeme, auf die nicht mehr zugegriffen werden kann. Nix geht mehr. Das ist der Horror für jede Praxis. Solch ein Virus in der ZahnArztPraxis ist schlimmer als Magen-Darm. Obwohl … gerade jetzt ist einem auch zum K****n.

Krisenmanagement – kann man vergessen. Total überforderte Teams. Softwarepartner, die auch die Technik betreuen, Out of Order. Weil – es hat ja nicht nur eine Praxis getroffen. Es gibt teilweise sogar keine Rechner mehr auf die Schnelle als Ersatz. Aber man tut, was man kann.

Ich hör´ schon alle eHealth Gegner schreien: Wir haben es gewusst. Wir sagen ja schon lange – zurück zu Papier und Schreibblock. Karteikarten haben zwar auch immer wieder mal einen Virenbefall, aber trotzdem meist in den Tiefen der Karteischränke und Stapeln unbeschadet wieder auffindbar. Aber ist das wirklich der einzige Weg?

Woran liegt´s?

Die drei relevantesten Gründe für einen Virus in der ZahnArztPraxis sind

- alle haben alle Rechte

- viele haben keinen Plan

- Günstig ist Trumpf

Liest sich auf den ersten Moment wie eine persönliche Anklage? Ist es aber nicht! Es gibt nämlich eine Hierarchie, auf die Sie erstmal keinen Einfluss nehmen können. Zumindest nicht direkt. Und zwar beim Handwerkszeug.

Wenn die Basis bröckelt, weil nicht sauber fundamentiert, dann kostet es für die Standfestigkeit weiter oben immer mehr Energie – und natürlich Geld.

Für mich – und auch für Sie – stellt die Basis das AIS/ZIS dar. Und hier geht es schon los. Bei der Installation der meisten Programme muss darauf geachtet werden, dass Adminrechte vergeben sind. Sonst erfreuen wir uns tagtäglich an lustigen Fehlermeldungen und sind kurz vorm Rösten des PC´s. Ist ja nicht so, dass Windows schlecht ist. Es gibt da vom Betriebssystem durchaus viele intelligente Möglichkeiten, Sicherheiten einzustellen, eben auch über eine Benutzer-Rechte-Verwaltung.

Die Sicherheitseinstellungen für Makros müssen auf niedrig gesetzt werden. Super! Dabei weiß eigentlich schon fast jeder, dass genau dies eines der ganz großen Einfallstore für Viren und Trojaner ist.

Viele Anwendungen benötigen Java-Scripts. Angriffsfläche! Vor allem, wenn nicht regelmäßig (und das kann schon mal 2-tägig sein in den heißen Phasen der Sicherheitsgewährleistung) Updates gefahren werden. Wie oft sehen Sie die Updatemeldungen? Wie oft führen Sie diese dann aus?

Ab hier betrifft es jeden von uns

E-Mailverkehr – eigentlich eine super Sache und gar nicht mehr aus unserem Leben wegzudenken. Wenn da nicht die bösen Anhänge und Verlinkungen wären. Da wird munter alles aufgemacht, auch wenn man es nicht kennt. Und wenn man es kennt, erkennt man nicht die Fälschung. Telekomrechnungen mal als Beispiel genannt. Pink ist Telekom. Logo? Passt. Text? Ja, mit Unterschrift. Passt. Basta. UPS … ich bin ja gar kein Telekomkunde.

Internet – da gibt es wohl viele schwarz-weiß-Denker. Entweder ist das Internet das Böse schlechthin – oder man tanzt darin Hare Krishna-Like. Gedoped auf ´ner 4-spurigen Autobahn in der Rushhour. „So etwas haben Sie noch nicht gesehen – Klicken Sie auf den Link!“ „Wollen Sie die Datei xy ausführen?“ Aber ja! Gerne doch! Da kribbelt es vor Vorfreude.

Es gibt sie – die Basics und die Kontrollmechanismen

Beginnen wir mal von vorne. Sie kaufen ja auch kein Haus ohne Besichtigung, ohne dass sichere Treppen, Fenster und Türen drinnen sind. Und von Uralt-Renovierungen wissen wir alle, dass sie viel mehr Geld kosten als neuere Gemäuer, mal abgesehen vom zeitlichen Invest.

Ein Netzwerk auf soliden Füßen – dafür braucht es einfach mal in der ZahnArztPraxis gute, nach den neusten Standards gebaute Geräte und Handwerker, die sich richtig gut damit auskennen. Ich weiß, dass ist nicht immer zu erkennen – da gebe ich Ihnen Recht. Ich bin auch schon einige Male auf den Außenauftritt reingefallen. Vielleicht gilt hier die goldene Regel „leise ist besser?“ Ich mag die EDV´ler/IT-ler, die sich mit der Materie in einer ZahnArztpraxis auseinander setzen, mal kreativ sind, vorher eine Testumgebung aufsetzen. Eben nicht immer alles von der Stange ist. Und mir jeden Handgriff so erklären können, dass ich es verstehe.

Gerade wenn es um die Security geht, sollten Fachleute mit involviert sein. Das sind die, die bestimmte Soft- und Hardware nicht nur einfach installieren mit Werkseinstellungen, sondern sich auch mal ein paar Stündchen mit der individuellen Konfiguration beschäftigen. Das kostet Zeit – und damit Geld. Aber dagegen stehen bei einer Praxis mit ca. 6 Arbeitsplätzen und einem Server ca. 15.000€ Kosten, wie gerade bei dem vorherrschenden Virusbefall.

- Netzwerk mit Benutzerrechtekonfiguration

- Router

- UTM Firewall

- RAID System zur Ausfallsicherung (im Server oder über NAS)

- Datensicherung

mit einem Kennwort gesicherten Backup auf einer (oder mehreren) Festplatte(n)

Bei Ihren Softwareprodukten sollten Sie zumindest wissen, wie sie ticken. Hier generell zu empfehlen: „Wechsle!“ ist Blödsinn. Bitten Sie Ihren EDV-Betreuer so viele Sicherheitseinstellungen zu nutzen, wie möglich. Vergessen Sie die bequeme Variante „Einer für alle, alle für einen“ bei Benutzern und Passwörtern. Und machen Sie doch mal mit Kollegen Druck auf Ihren Softwarehersteller.

Die Zukunft wird wohl doch in Produkten liegen, die sich SaaS/Cloud auf die Fahne geschrieben haben. Denn die sind unabhängig von der lokalen Festplatte. Und unabhängig vom Userverhalten.

Erhalten Sie E-Mails, vergewissern Sie sich erst in der Senderadresse, woher das Ding wirklich kommt. Nach Rechtschreibfehler und Ausdrucksform zu schielen, ist mittlerweile fast schon nicht mehr möglich. Die Übersetzungs-/Schreibprogramme werden immer besser. Und manchmal steckt vielleicht auch ein Nativspeaker dahinter.

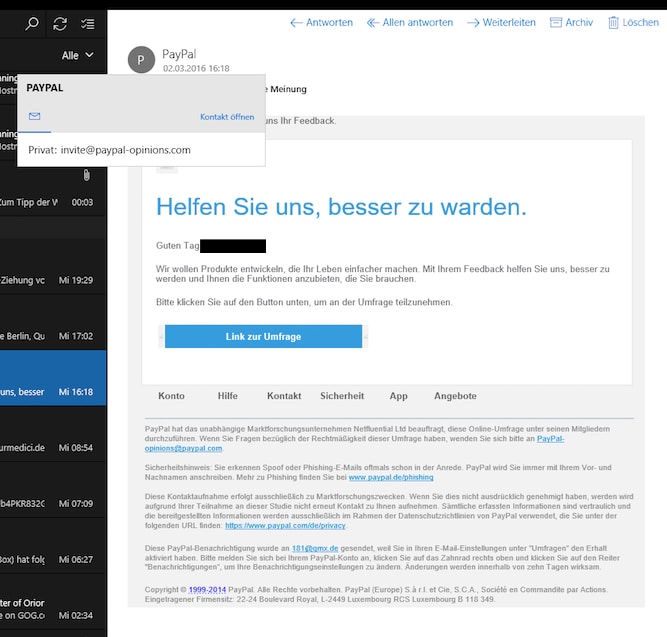

Eine erste kleine Faustregel: Lesen Sie die angezeigte Domain (z.B. 1234@zahlung.paypal.de) von rechts nach links. So erkennen Sie immer die wahre Domain. Im nachfolgenden Bild erkennen Sie die Fake-Mail (Fishingsversuch).

Von rechts nach links:

„com“ (TLD = TopLevelDomain) passt. Falsch ist es, wenn dann nach noch was anderes kommt: xxx.com.ru z.B. Oder haben Sie Kontakte aus Russland?

„opinions“ vor dem Punkt: passt schon nicht mehr!! Das Wort „Paypal“ – wovon wir ausgehen, es sei der Absender, wird einfach nur vorgestellt.

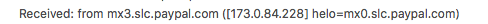

Wenn man es noch genauer kontrollieren möchte, kann man sich den „HTML-E-Mail-Header“ anzeigen lassen. Wie das generell geht, steht hier.

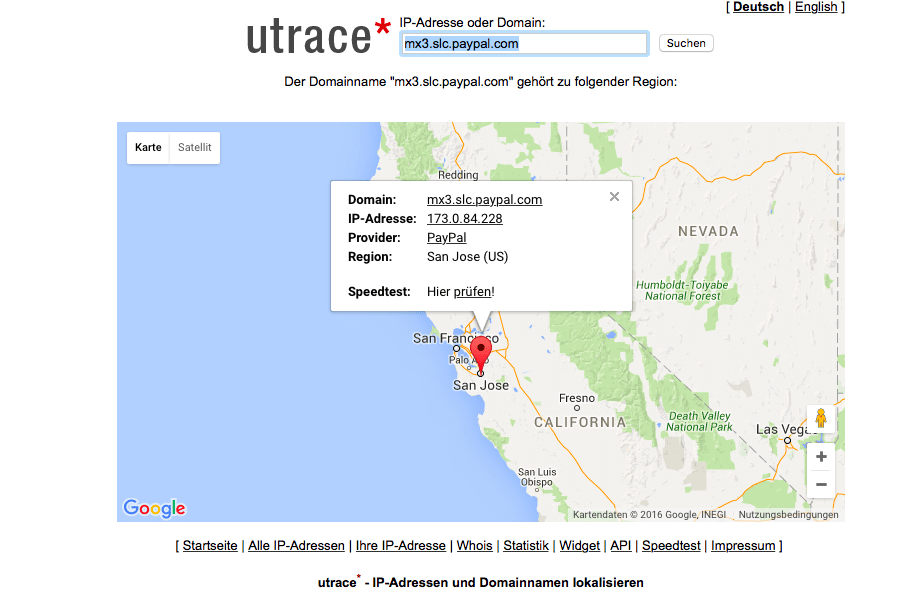

Unter „recieved: from …“ stehen die IP-Adresse und Domain des Absenders. Vorsicht, wenn Sie selbst Ihre Mails über einen Exchange-Server abholen, der steht zuerst da mit „recieved from“. Erst dann kommt der eigentliche Absender. Eine dieser Informationen können Sie kopieren und unter www.utrace.de eingeben:

Lassen Sie sich nicht dazu verleiten, auf Aufforderung irgendwelche Dateien auszuführen oder auf Links zu klicken. Das gilt für E-Mails, aber natürlich auch für das Surfen. Hier zieht dann wieder die anfängliche Empfehlung der Benutzerrechteverwaltung. Nur der Admin darf installieren! Das kann vielleicht ein wenig unbequem sein, aber siehe Gegenrechnung von oben.

Gehen Sie verantwortungsbewusst mit Dateiträgern um. USB-Sticks, CD-ROMS, DVD´s …. darüber kann super easy Schadware weiter verbreitet werden.

Alles en Detail aufzuzählen in einem Blog-Artikel sprengt den Rahmen. Ich habe aber im Netz diese Seite von der Telekom gefunden:

www.sicherdigital.de/infos-fuer-selbstaendige

Hier findet man sehr hilfreiche und gut verständliche Informationen als Anwender. Ihr EDV-Betreuer sollte auch ein Ansprechpartner für den Wissenstransfer sein. Lassen Sie ihr Team schulen! Und überprüfen Sie dessen Wissensstand.

Passen Sie auf sich und Ihre Praxis-EDV auf!